Коротко

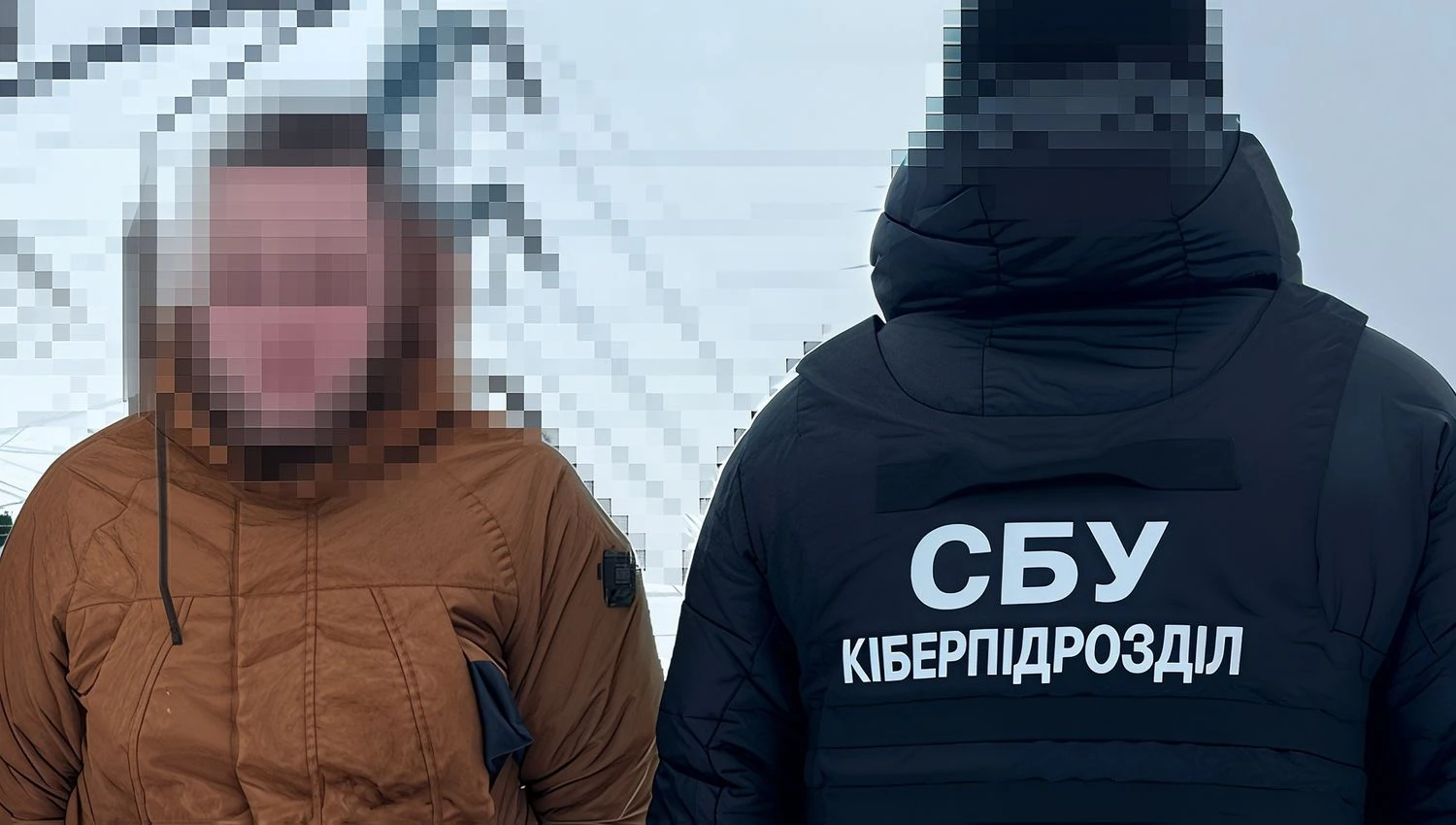

Служба безпеки України затримала на Київщині агента російської воєнної розвідки, який за завданням кураторів готував нові ракетні удари по теплових електростанціях (ТЕС) столичного регіону. Операція відбулася під час безпосередньої розвідки поблизу одного з енергооб’єктів — затриманому вдалося вилучити смартфон із фотофіксацією та перепискою.

Деталі справи

За даними слідства, йдеться про 26‑річного мешканця Фастівського району, який раніше відбував покарання за вбивство неповнолітньої. Він потрапив у поле зору російських спецслужб через Telegram‑канали з пошуку «легких заробітків» і погодився за обіцянку швидкої винагороди виконувати завдання з коригування ударів по енергетичній інфраструктурі.

Зі слів правоохоронців, зловмисник мав приховано обійти периметр однієї з ТЕС, зафіксувати технічний стан після попереднього обстрілу та в режимі реального часу передавати кураторам фотоматеріали й оцінки стану обладнання. У його телефоні слідчі виявили анонімний чат із російським куратором і функцію зникаючих повідомлень.

"Затриманий мав коригувати повітряні атаки по енергетичній інфраструктурі з метою знеструмлення та порушення теплопостачання значної частини регіону."

— Служба безпеки України

Чому це важливо

Енергетична інфраструктура — пряма ціль для системних атак, бо від неї залежить робота лікарень, тепло- та водопостачання, логістика та критична інфраструктура міста. Розвідка стану ТЕС після попередніх ударів давала ворогу технічну інформацію для точного планування наступних ракетних ударів і, як наслідок, масштабних відключень.

Затримання унеможливило оперативну передачу таких даних і знизило ризик спланованих відключень — це не емоційна перемога, а конкретний тактичний успіх у запобіганні ушкодженням критичної інфраструктури.

Правова рамка та наслідки для підозрюваного

Слідчі оголосили фігуранту підозру за ч. 2 ст. 111 Кримінального кодексу України (державна зрада, вчинена в умовах воєнного стану). Затриманий перебуває під вартою без права внесення застави; санкція передбачає довічне ув’язнення з конфіскацією майна.

Контекст: методи вербування та пов’язані випадки

Схема — вербування через Telegram‑канали, обіцянки швидкої винагороди та використання анонімних чатів із зникаючими повідомленнями — відповідає відпрацьованим практикам російських розвідслужб щодо залучення вразливих людей. Це сигнал для служб безпеки та операторами зв'язку: відкриті комунікаційні майданчики продовжують слугувати каналом набору для диверсій.

У контексті слідства СБУ та Нацполіція також повідомляли про інший епізод: 16 лютого в Одесі був підірваний автомобіль, поранено власника — у цьому випадку ймовірного виконавця, 33‑річного мешканця Одеси, теж завербували через Telegram і він отримав інструкції від російського куратора.

Що далі

Найближчі кроки — судовий розгляд і робота спецслужб над тим, щоб розірвати канали вербування та посилити захист енергосистем. Для громадян важливий сигнал: оголошені «легкі гроші» в месенджерах можуть бути пасткою, що призводить до тяжких кримінальних наслідків і загрози життю сотень людей.

Питання, яке лишається відкритим: чи достатньо поточних заходів для системної нейтралізації таких мереж набору, і що можна зробити вже сьогодні, аби зменшити ризик повторення подібних спроб?